Siber Saldırı mı, Siber Savunma mı? Hangisi Daha Zor ?

Siber güvenlik alanına adım atan çoğu kişinin kafasında hep bir soru vardır: “Siyah şapkalı hacker mı daha çok şey bilir, beyaz şapkalı hacker mı?” Bu yazıda bu soruya yakın farklı bir sorunun cevabını arayacağız: “Savunma hattında olan siber güvenlik uzmanlarının işi mi daha zordur yoksa siber saldırıyı gerçekleştiren kişilerin mi işi daha zordur?”

Bilgi güvenliği dünyasında, siber saldırı ve siber savunma birbirinden oldukça farklı disiplinlerdir ve her ikisinin de kendine özgü zorlukları bulunmaktadır. Bu yazıda, siber saldırı ve siber savunmanın zorluklarını karşılaştırarak, hangi tarafın daha karmaşık ve zor olduğunu inceleyeceğiz.

Siber Saldırı Zorlukları

Siber saldırganlar, hedeflerini seçme ve keşfetme sürecinde önemli zorluklarla karşılaşırlar. Başarılı bir saldırı gerçekleştirebilmek için doğru hedefi seçmeleri ve bu hedef hakkında ayrıntılı bilgi toplamaları gerekmektedir. Bu süreç, zaman alıcı ve karmaşık olabilir. Ayrıca, etkili saldırılar gerçekleştirmek için saldırganların sürekli olarak yeni araçlar ve yöntemler geliştirmeleri gerekmektedir. Bu durum, ileri düzeyde teknik bilgi ve yaratıcılık gerektirir.

Saldırganların bir diğer büyük zorluğu, tespit edilmekten kaçınmaktır. Güvenlik sistemleri sürekli olarak gelişmekte ve güncellenmektedir. Saldırganların bu dinamik savunma mekanizmalarını aşabilmesi için kendilerini sürekli olarak güncellemeleri ve gelişmiş teknikler kullanmaları gerekmektedir. Ayrıca, yakalanma riski, hukuki yaptırımlar ve etik sorunlar gibi faktörler de saldırganlar için önemli zorluklar arasındadır.

Saldırıyı gerçekleştirecekleri hedefte güçlü bir siber savunma ekosistemi inşa edilmiş olabilir. Doğru ve eksiksiz yapılandırılmış Firewall, IPS/IDS, Antispam, PAM, EDR,XDR,NDR,NAC, DLP vb birçok siber güvenlik ürünü saldırganlar açısından güçlü caydırıcı özelliklere sahiptir. Böyle bir yapıda siber saldırı gerçekleştirmek oldukça güçtür.

Siber Savunma Zorlukları

Siber savunma tarafında ise zorluklar daha karmaşık ve geniş kapsamlıdır. Savunmacılar, bir kuruluşun tüm dijital varlıklarını korumak zorundadır. Bu, sunucular, ağ cihazları, iş istasyonları, mobil cihazlar, uygulamalar ve veri tabanları gibi birçok bileşeni içerir. Her bileşenin potansiyel bir zafiyeti olabilir ve bu zafiyetlerin hepsinin kapatılması gerekmektedir. Bu durum, savunmanın geniş bir saldırı yüzeyini korumasını gerektirir.

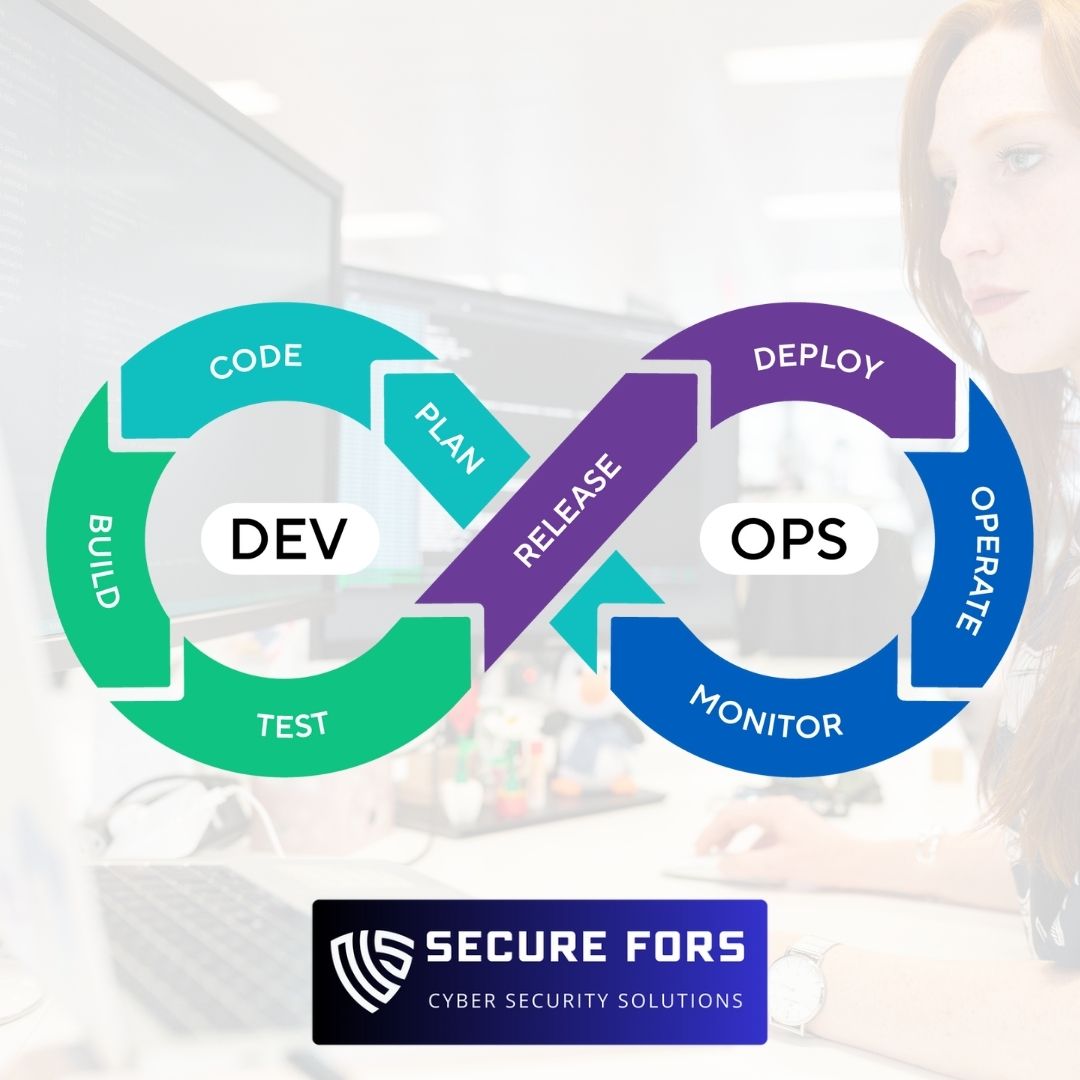

Savunma stratejileri genellikle çok katmanlıdır. Ağ güvenliği, uygulama güvenliği, veri güvenliği, uç nokta güvenliği ve fiziksel güvenlik gibi birçok katmanı içerir. Her bir katmanın ayrı ayrı korunması ve birbirine entegre bir şekilde çalışması gerekmektedir. Bu, savunmacılar için büyük bir zorluk teşkil eder. Ayrıca, tehdit istihbaratını doğru bir şekilde analiz etmek ve anlamlı sonuçlar çıkarmak zaman ve uzmanlık gerektirir.

İnsan faktörü, siber savunmanın en büyük zorluklarından biridir. Çalışanların farkındalık düzeyini yüksek tutmak ve sürekli eğitimler vermek gereklidir. İnsan hataları, güvenlik açıklarının en yaygın nedenlerinden biridir. Sosyal mühendislik saldırılarına karşı da önlemler alınmalıdır. Bunun yanı sıra, tüm sistemlerin güncel tutulması ve güvenlik yamalarının zamanında uygulanması gereklidir. Bu, büyük bir organizasyon için oldukça zorlu bir görev olabilir ve her güncelleme, potansiyel olarak yeni bir zafiyet oluşturabilir.

Savunmacılar, sürekli izleme yapmalı ve herhangi bir anormal aktiviteyi tespit etmeli ve hızlı bir şekilde yanıt vermelidir. İzleme sistemleri ve yanıt ekipleri, 7/24 çalışmak zorundadır. Ayrıca, birçok sektörde uyulması gereken çeşitli yasal ve düzenleyici gereksinimler bulunmaktadır. Bu gereksinimlere uyum sağlamak ve bunların gerektirdiği güvenlik önlemlerini uygulamak, savunma ekibine ek bir yük getirir.

Siber Savunmada Yapılan Eksik ve Hatalar

Siber savunma çok katmanlı ve farklı disiplinleri içinde barındıran bir yaklaşımdır. İnsan, teknoloji, süreç ve süreklilik isteyen siber savunmada en sık yapılan hatalar yada eksiklikler şunlardır:

1. Yetersiz Eğitim ve Farkındalık

- Çalışan Eğitimi Eksikliği: Çalışanlar, siber tehditler ve güvenlik politikaları konusunda yeterince eğitilmediğinde, insan hatası riski artar. Phishing saldırıları ve sosyal mühendislik saldırıları bu durumdan faydalanabilir.

- Farkındalık Programlarının Olmaması: Düzenli farkındalık programları ve eğitimler olmadan, çalışanlar güvenlik tehditlerine karşı hazırlıksız olabilir.

2. Güncellemeleri ve Yamaları Uygulamada Gecikme

- Yama Yönetimi Eksikliği: Sistemlerdeki güvenlik açıklarını kapatmak için gereken yamalar zamanında uygulanmadığında, bu açıklar saldırganlar tarafından kolayca istismar edilebilir.

- Otomatik Güncellemelerin İptali: Otomatik güncellemelerin iptal edilmesi veya geciktirilmesi, sistemlerin savunmasız kalmasına neden olabilir.

3. Yetersiz İzleme ve Yanıt

- Sürekli İzlemenin Olmaması: Ağ ve sistem aktivitelerinin sürekli izlenmemesi, saldırıların tespit edilmesini zorlaştırır.

- Yanıt Planlarının Eksikliği: Bir güvenlik ihlali durumunda uygulanacak bir yanıt planının olmaması, zararın boyutunu artırabilir ve toparlanma sürecini uzatabilir.

4. Zayıf Erişim Kontrolleri

- Gereksiz Yetki Verme: Kullanıcılara ihtiyaçlarından fazla yetki verilmesi, iç tehdit riskini artırabilir.

- Çok Faktörlü Kimlik Doğrulamanın Kullanılmaması: Yalnızca şifreye dayalı kimlik doğrulama yöntemleri, hesapların ele geçirilme riskini artırır.

5. Güvenlik Politikalarının Eksikliği veya Uygulanmaması

- Net Politikaların Olmaması: Güvenlik politikalarının eksik veya belirsiz olması, çalışanların ne yapmaları gerektiğini bilememesine neden olabilir.

- Politikaların Uygulanmaması: Mevcut güvenlik politikalarının tutarlı bir şekilde uygulanmaması, güvenlik açıklarına yol açar.

6. Yedekleme ve Felaket Kurtarma Planlarının Eksikliği

- Düzenli Yedekleme Yapılmaması: Verilerin düzenli olarak yedeklenmemesi, bir saldırı durumunda veri kaybına yol açabilir.

- Felaket Kurtarma Planlarının Test Edilmemesi: Felaket kurtarma planlarının yeterince test edilmemesi, gerçek bir kriz anında planların işe yaramamasına neden olabilir.

7. Ağ Segmentasyonunun Yapılmaması

- Düz Ağ Yapıları: Ağ segmentasyonu olmadan, bir saldırı durumunda tüm ağın ele geçirilmesi daha kolaydır.

- Kritik Sistemlerin Ayrılmaması: Kritik sistemlerin ve verilerin ayrı segmentlerde tutulmaması, güvenlik ihlallerinin etkisini artırabilir.

8. Zayıf Parola Politikaları

- Güçlü Parola Gereksinimlerinin Olmaması: Zayıf parolaların kullanılması, hesapların ele geçirilme riskini artırır.

- Parola Yönetiminin Yetersizliği: Parolaların düzenli olarak değiştirilmemesi veya tekrar kullanılmaması, güvenlik risklerini artırır.

9. Yetersiz Risk Değerlendirmesi

- Düzenli Risk Analizlerinin Yapılmaması: Güvenlik risklerinin düzenli olarak değerlendirilmemesi, potansiyel tehditlerin göz ardı edilmesine neden olabilir.

- Risk Önceliklendirmesinin Olmaması: Tüm risklerin eşit öncelikte ele alınması, en kritik tehditlere karşı yetersiz önlem alınmasına yol açabilir.

10. Güvenlik Teknolojilerinin Yanlış Konfigürasyonu

- Yanlış veya Yetersiz Konfigürasyon: Güvenlik teknolojilerinin yanlış konfigüre edilmesi, koruma sağlamaktan ziyade güvenlik açıklarına neden olabilir.

- Güvenlik Açıklarının Gözden Kaçırılması: Güvenlik açıklarının düzenli olarak taranmaması ve giderilmemesi, saldırı riskini artırır.

Bu hatalar ve eksiklikler, bir kuruluşun siber savunma stratejisinde ciddi zafiyetler oluşturabilir ve saldırganlar için fırsat yaratabilir. Bu nedenle, siber güvenlik alanında en iyi uygulamaların takip edilmesi, düzenli eğitimlerin verilmesi ve sürekli iyileştirmelerin yapılması kritik öneme sahiptir.

| Özellik | Siber Saldırı | Siber Savunma |

|---|---|---|

| Hedef Belirleme | Belirli bir hedefe odaklanır | Geniş bir saldırı yüzeyini korur |

| Keşif ve Bilgi Toplama | Hedef hakkında ayrıntılı bilgi toplar | Tüm sistemlerin ve bileşenlerin güvenliğini sağlar |

| Araç ve Yöntem Geliştirme | Sürekli yeni araçlar ve yöntemler geliştirir | Çok katmanlı savunma stratejileri geliştirir |

| Tespit Edilmekten Kaçınma | Tespit edilmemek için ileri teknikler kullanır | Sürekli izleme ve hızlı yanıt gerektirir |

| Güncelleme ve Uyarlama | Güvenlik önlemlerini aşmak için sürekli güncellenir | Tehditlere karşı sürekli güncelleme ve yama yönetimi yapar |

| Riskler ve Yaptırımlar | Yakalanma ve cezalandırılma riski | İnsan hataları ve sosyal mühendislik saldırılarına karşı önlemler |

| Kaynak ve Zaman Yönetimi | Belirli bir hedefe odaklanarak kaynakları optimize eder | Sınırlı bütçe ve kaynaklarla geniş kapsamlı savunma yapar |

| Tehdit İstihbaratı | Spesifik tehditleri hedef alır | Sürekli yeni tehditleri izler ve analiz eder |

| Uyumluluk ve Düzenlemeler | Saldırganlar için geçerli değil | Yasal ve düzenleyici gereksinimlere uyum sağlar |

Bu tablo, siber saldırı ve savunma arasındaki temel farklılıkları ve her iki tarafın karşılaştığı zorlukları özetlemektedir.

Siber saldırı ve savunma arasındaki temel farklardan biri, saldırganların belirli bir hedefe odaklanırken, savunmacıların çok sayıda potansiyel saldırı vektörünü ve zafiyetini yönetmek zorunda olmasıdır. Savunma tarafı, geniş kapsamlı bir güvenlik stratejisi geliştirmeli, sürekli olarak güncel tehditleri takip etmeli ve tüm sistemlerini güvenlik altına almalıdır. Bu nedenle, savunma tarafının çok daha fazla ayrıntıyı ve senaryoyu hesaplaması gerekmekte ve bu da siber savunmayı daha karmaşık ve zorlu hale getirmektedir. Her iki taraf da yüksek düzeyde bilgi, beceri ve stratejik düşünce gerektiren karmaşık ve zorlu disiplinlerdir. Ancak, savunmanın geniş kapsamlı ve sürekli gelişen tehdit ortamı nedeniyle daha büyük bir zorluk oluşturduğu söylenebilir.